12. évf.: VPN-ek

12. évf.: VPN-ek

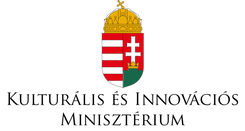

VPN hálózatok és biztonságos távoli kapcsolatok

Bevezetés

A modern hálózatokban gyakran szükséges:

- távoli telephelyek összekapcsolása,

- otthoni munkavégzés támogatása,

- vagy az interneten keresztüli biztonságos kommunikáció.

Erre szolgálnak:

- a VPN technológiák.

VPN: Virtual Private Network

A VPN:

- titkosított kapcsolatot hoz létre

nyilvános hálózaton keresztül.

Mert az internet alapvetően nem „biztonságos vállalati gerinchálózat”, hanem egy hatalmas, zajos, kaotikus rendszer, ahol mindenki csomagokat dobál mindenfelé. A VPN gyakorlatilag egy titkosított alagút ezen a digitális autópályán.

Mi az a VPN?

A VPN:

- virtuális magánhálózat.

Lehetővé teszi:

- biztonságos adatátvitelt

nyilvános hálózaton keresztül.

VPN céljai

Fontos:

- titkosítás

- hitelesítés

- adatvédelem

- távoli hozzáférés

- telephelyek összekapcsolása

VPN típusok

| Típus | Funkció |

|---|---|

| Site-to-Site VPN | telephelyek összekapcsolása |

| Remote Access VPN | távoli felhasználók csatlakozása |

Site-to-Site VPN

A Site-to-Site VPN:

- két hálózatot köt össze.

Példa

Telephelyek:

- Budapest

- Debrecen

Biztonságos kapcsolat:

- interneten keresztül.

Site-to-Site VPN működése

- A routerek VPN kapcsolatot építenek.

- Titkosított alagút jön létre.

- A két hálózat biztonságosan kommunikál.

Site-to-Site VPN előnyei

Előnyök:

- biztonságos

- olcsóbb, mint bérelt vonal

- skálázható

- központi erőforrások elérése

Remote Access VPN

A Remote Access VPN:

- egy felhasználót kapcsol

a vállalati hálózathoz.

Felhasználás

Példák:

- home office

- rendszergazdai hozzáférés

- mobil munkavégzés

Remote VPN működése

- A kliens VPN kapcsolatot indít.

- Hitelesítés történik.

- Titkosított kapcsolat épül ki.

- A felhasználó belső hálózati hozzáférést kap.

VPN protokollok

| Protokoll | Jellemző |

|---|---|

| PPTP | régi, nem biztonságos |

| L2TP/IPSec | elterjedt |

| IPSec | nagyon biztonságos |

| SSL VPN | böngésző alapú |

| OpenVPN | nyílt forráskódú |

IPSec

IPSec: -> Internet Protocol Security

Az IPSec:

- IP alapú titkosítást biztosít.

IPSec céljai

Feladatok:

- titkosítás

- hitelesítés

- integritásvédelem

IPSec működése

Az IPSec:

- biztonsági kapcsolatot

(Security Association)

épít fel.

IPSec fő protokolljai

| Protokoll | Funkció |

|---|---|

| AH | hitelesítés |

| ESP | titkosítás |

AH

Authentication Header

Biztosítja:

- hitelességet

- integritást

De:

- nem titkosít.

ESP

Encapsulating Security Payload

Biztosítja:

- titkosítást

- hitelességet

- integritást

IPSec módok

| Mód | Jellemző |

|---|---|

| Transport | csak a payload titkosított |

| Tunnel | teljes csomag titkosított |

Tunnel Mode

A Site-to-Site VPN-ek:

- jellemzően Tunnel Mode-ot használnak.

IKE

IKE:

Internet Key Exchange

Feladata:

- kulcscsere

- hitelesítés

IKE fázisok

Phase 1

- biztonságos kapcsolat kialakítása

Phase 2

- IPSec paraméterek egyeztetése

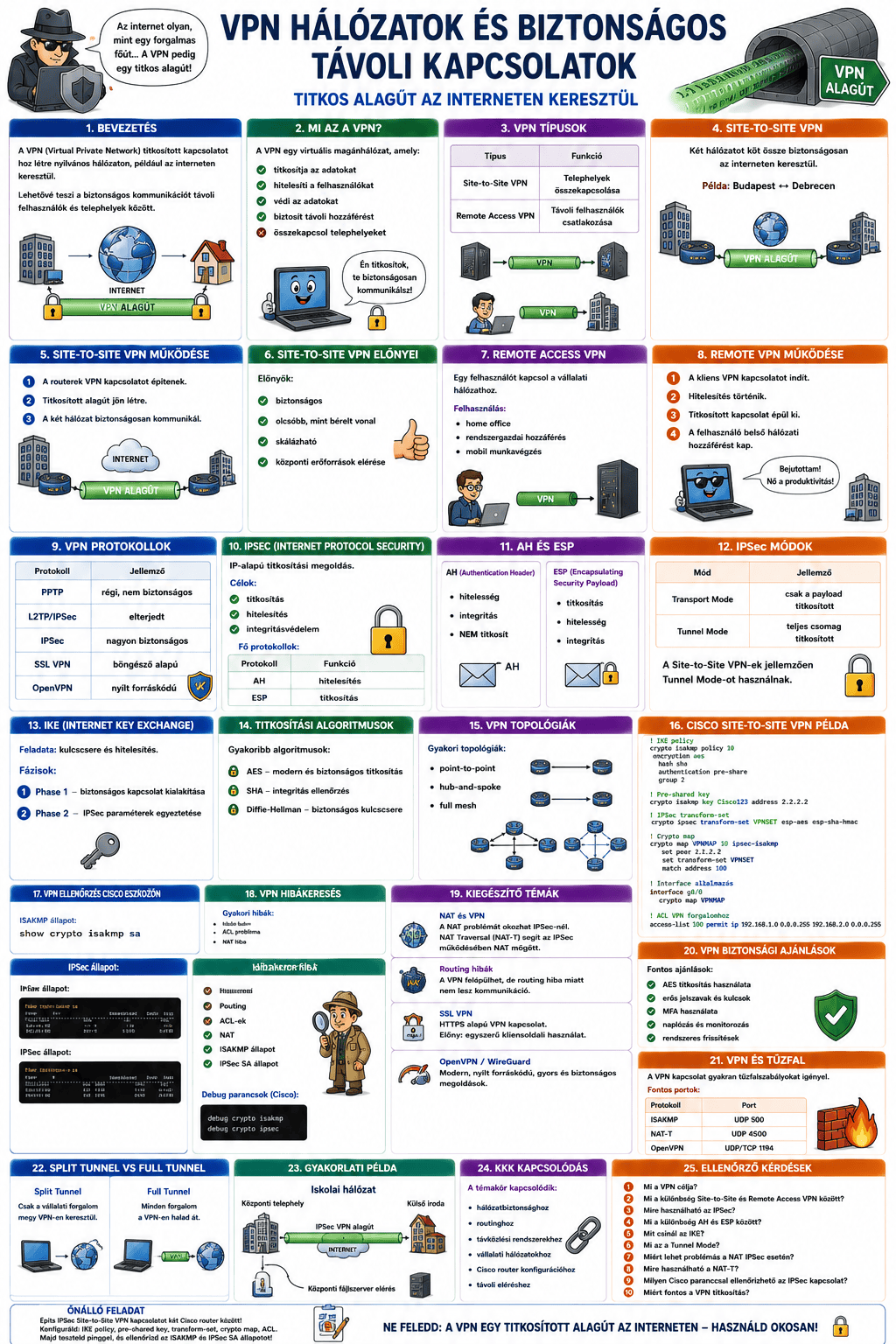

Titkosítási algoritmusok

Gyakoribb:

- AES

- SHA

- Diffie-Hellman

AES

Advanced Encryption Standard

Modern és biztonságos titkosítás.

Diffie-Hellman

Biztonságos kulcscsere.

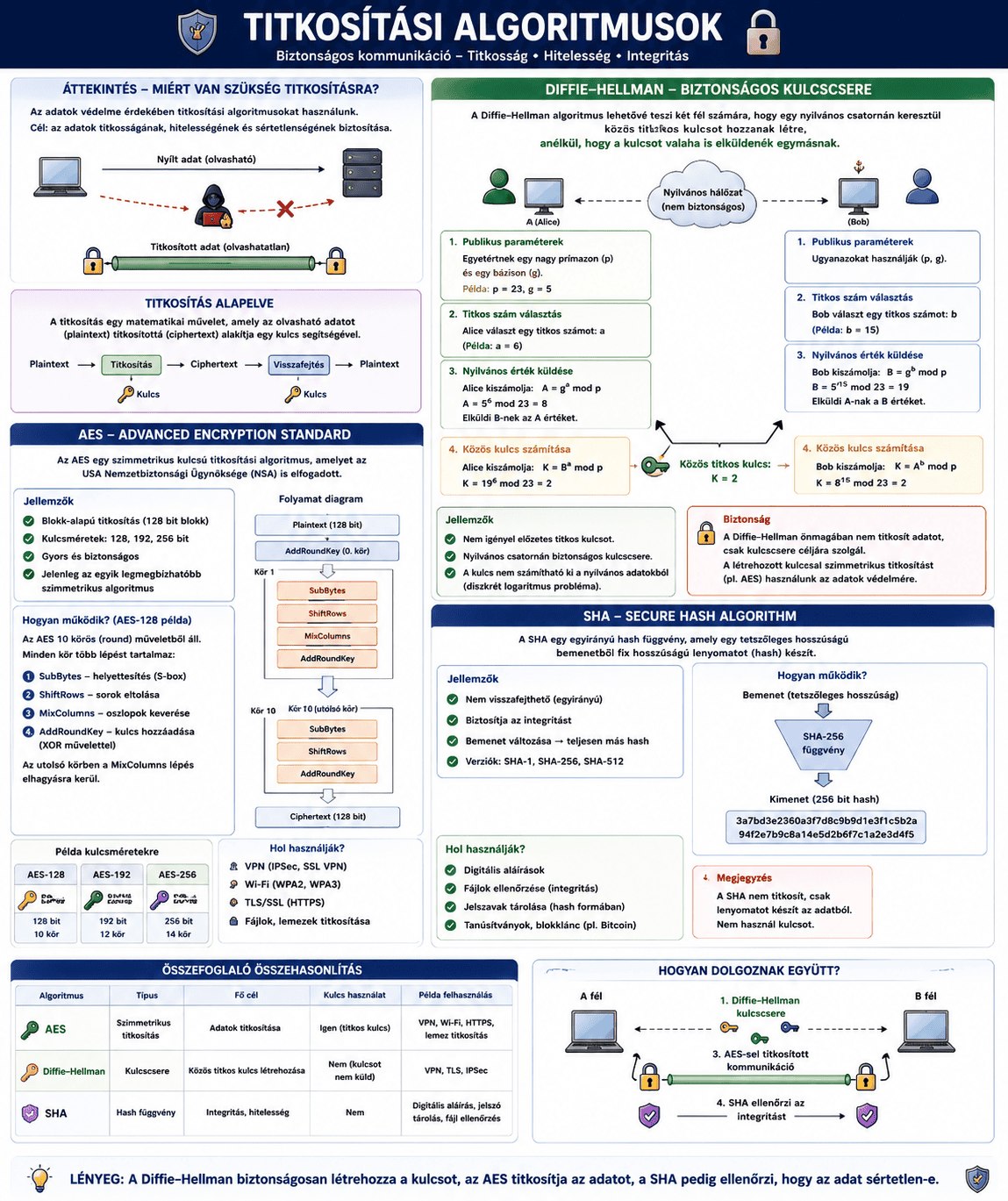

VPN topológiák

Gyakoribb:

- point-to-point

- hub-and-spoke

- full mesh

Hub-and-Spoke

Központi telephely:

- több kisebb telephelyet kapcsol össze.

Full Mesh

Minden telephely:

- minden másikkal kapcsolódik.

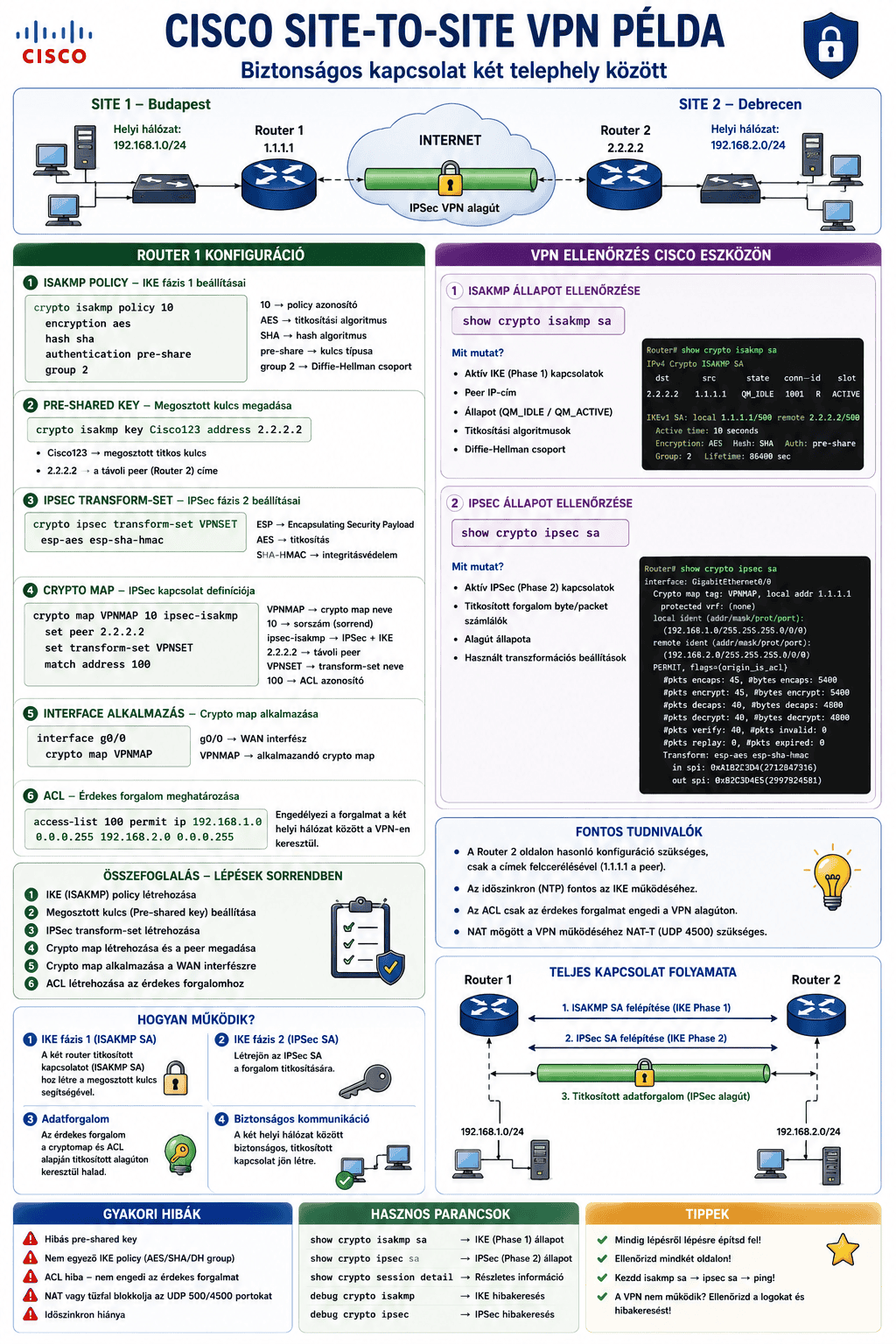

Cisco Site-to-Site VPN példa

Router 1

crypto isakmp policy 10

encryption aes

hash sha

authentication pre-share

group 2

Pre-shared key

crypto isakmp key Cisco123 address 2.2.2.2

IPSec transform-set

crypto ipsec transform-set VPNSET esp-aes esp-sha-hmac

Crypto map

crypto map VPNMAP 10 ipsec-isakmp

set peer 2.2.2.2

set transform-set VPNSET

match address 100

Interface alkalmazás

interface g0/0

crypto map VPNMAP

ACL VPN forgalomhoz

access-list 100 permit ip 192.168.1.0 0.0.0.255 192.168.2.0 0.0.0.255

VPN ellenőrzés Cisco eszközön

ISAKMP állapot:

show crypto isakmp sa

IPSec állapot

show crypto ipsec sa

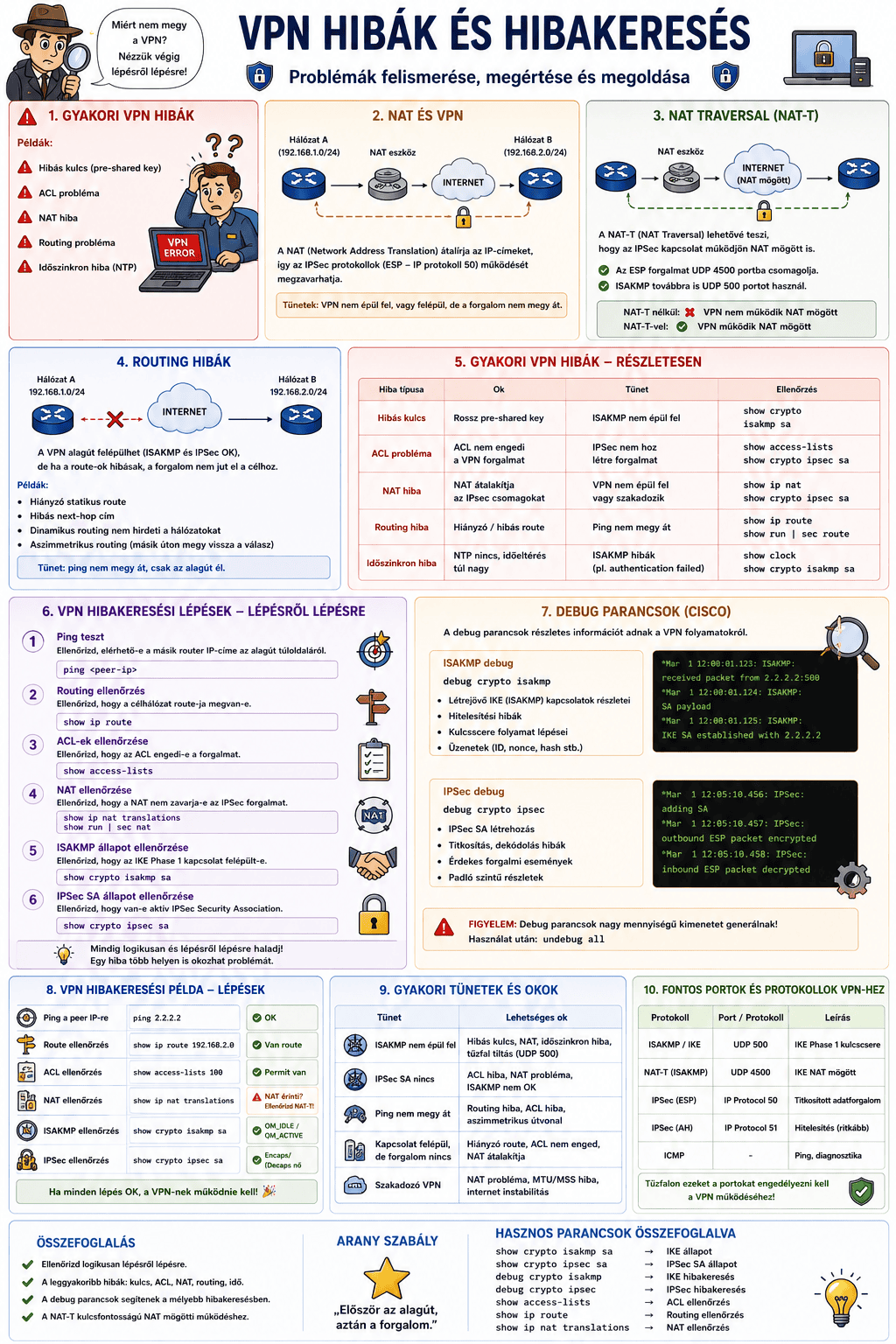

VPN hibakeresés

A VPN hibák:

- gyakran összetettek.

Gyakori VPN hibák

Példák:

- hibás kulcs

- ACL probléma

- NAT hiba

- routing probléma

- időszinkron hiba

NAT és VPN

A NAT:

- problémát okozhat IPSec esetén.

NAT Traversal

NAT-T:

- lehetővé teszi az IPSec működését NAT mögött.

Routing hibák

A VPN felépülhet,

de:

- routing hiba miatt

nincs kommunikáció.

VPN hibakeresési lépések

Ellenőrizni kell:

- Ping

- Routing

- ACL-ek

- NAT

- ISAKMP állapot

- IPSec SA

Debug parancsok

Cisco

debug crypto isakmp

debug crypto ipsec

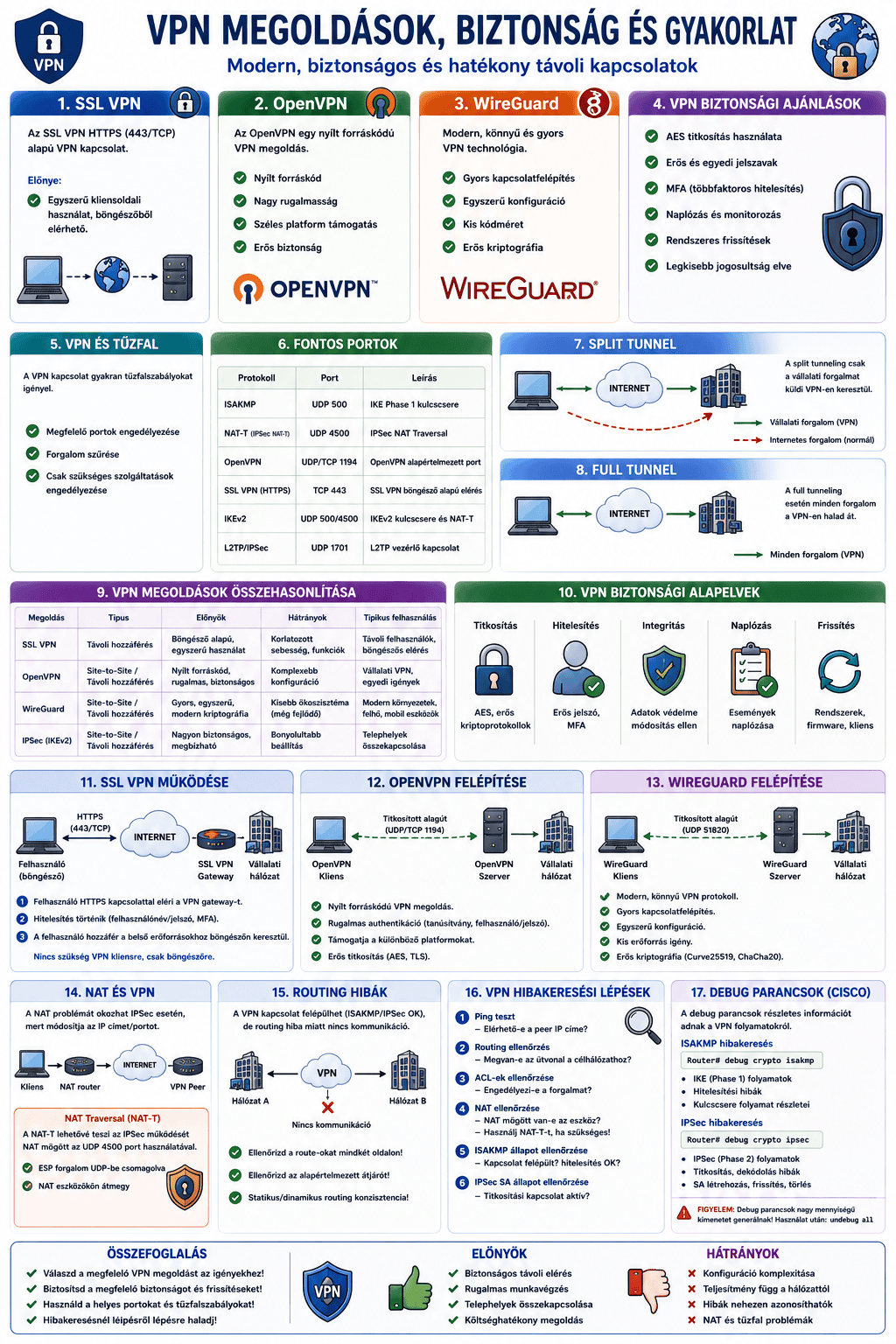

SSL VPN

Az SSL VPN:

- HTTPS alapú VPN kapcsolat.

Előnye

Előny:

- egyszerű kliensoldali használat.

OpenVPN

Az OpenVPN:

- nyílt forráskódú VPN megoldás.

WireGuard

Modern VPN technológia:

- gyors,

- egyszerű,

- biztonságos.

VPN biztonsági ajánlások

Fontos:

- AES használata

- erős jelszavak

- MFA

- naplózás

- rendszeres frissítés

VPN és tűzfal

A VPN kapcsolat:

- gyakran tűzfalszabályokat igényel.

Fontos portok

| Protokoll | Port |

|---|---|

| ISAKMP | UDP 500 |

| NAT-T | UDP 4500 |

| OpenVPN | UDP/TCP 1194 |

Split Tunnel

A split tunneling:

- csak a vállalati forgalmat küldi VPN-en keresztül.

Full Tunnel

Minden forgalom:

- a VPN-en halad át.

Gyakorlati példa

Iskolai hálózat:

- központi telephely

- külső iroda

- IPSec Site-to-Site VPN

- központi fájlszerver elérés

Önálló feladat

Feladat:

Építs IPSec Site-to-Site VPN kapcsolatot:

- két Cisco router között.

Konfiguráld:

- IKE policy

- pre-shared key

- transform-set

- crypto map

- ACL

Majd:

- teszteld pinggel,

- és ellenőrizd:

- ISAKMP állapotot,

- IPSec SA kapcsolatot.

Ellenőrző kérdések